工程中危险源,辨识风险评价中,风险等级是怎么划分的

工程危险源中一般的风险级别危险程度分为:一级极其危险,不能继续作业(制定管理方案及应急予案);二级高度危险,要立即整改(制定管理方案及应急予案);三级显著危险,需要整改(编制管理方案);四级一般危险,需要注意;五级稍有危险,可以接受 。根据项目生产中涉及到的物质的毒性、易燃易爆物质的临界量,按导则要求确定评价等级。重大危险源辨识(GB18218-2000):本标准适用于危险物质的生产、使用、贮存和经营等各企业或组织。本标准不适用于:a) 核设施和加工放射性物质的工厂,但这些设施和工厂中处理非放射性物质的部门除外;b) 军事设施;c) 采掘业;d) 危险物质的运输。2、辨识依据重大危险源的辨识依据是物质的危险特性及其数量。3、重大危险源的分类重大危险源分为生产场所重大危险源和贮存区重大危险源两种

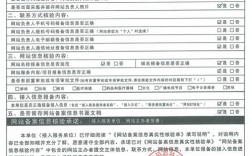

信息安全犯罪包括哪些

信息安全犯罪指的是危害到信息安全的犯罪,也就是说各类信息安全的犯罪行为。信息安全犯罪包括窃密罪、非法获取秘密信息罪、泄密罪、间谍罪、泄漏商业机密罪等等,信息安全犯罪会危害到相关单位或者是国家的安全,因此法律对于这类犯罪是严厉和重点打击的。

1、有害程序事件(MI)2、网络攻击事件(NAI)3、信息破坏事件(IDI)4、信息内容安全事件(ICSI)5、设备设施故障(FF)6、灾害性事件(DI)7、其他事件(OI)信息安全事件分类分级解读

信息安全事件是指由于人为原因、软硬件缺陷或故障、自然灾害等情况对网络和信息系统或者其中的数据造成危害,对社会造成负面影响的网络安全事件。

1、信息安全事件分类

依据《中华人民共和国网络安全法》 、《GBT 24363-2009 信息安全技信息安全应急响应计划规范》、《GB\T 20984-2007 信息安全技术 信息安全风险评估规范》 《GB\Z 20985-2007 信息安全技术 信息网络攻击事件管理指南》 《GB\Z 20986-2007 信息安全技术信息网络攻击事件分类分级指南》等多部法律法规文件,根据信息安全事件发生的原因、表现形式等,将信息安全事件分为网络攻击事件、有害程序事件、信息泄密事件和信息内容安全事件四大类。

信息安全犯罪包括(一)以信息资源为侵害对象的犯罪(1)信息攻击犯罪(2)信息破坏犯罪(3)信息窃取犯罪(4)信息滥用犯罪(二)以信息科学和信息技术为犯罪手段实施的犯罪(1)妨碍国家安全和社会稳定的信息犯罪(2)妨碍市场秩序和社会管理秩序的信息犯罪(3)妨碍人身权利,财产权利的犯罪。我们个人为有效的预防犯罪,应加强道德教育,提高信息安全意识

安全评估的内容主要包括

1,被评价单位的简介;

2,生产工艺的简介;

3,主要危险危害因素的分析;

4,评价方法的选择和评价单元的划分;

5,安全对策措施和建议;

6,评价结论。

安全评价主要内容:

1.安全评价是指运用定量或定性的方法,对建设项目或生产经营单位存在的职业危险因素和有害因素进行识别、分析和评估。安全评价包括安全预评价、安全验收评价、安全现状综合评价和专项安全评价

2.安全预评价是根据建设项目可行性研究报告的内容,分析和预测该建设项目存在的危险、有害因素的种类和程度,提出合理可行的安全技术设计和安全管理的建议

3.安全验收评价是在建设项目竣工、试生产运行正常后,通过对建设项目的设施、设备、装置实际运行状况的检测、考察,查找该建设项目投产后可能存在的危险、有害因素,提出合理可行的安全技术调整方案和安全管理对策

4.安全现状综合评价是针对某一个生产经营单位总体或局部的生产经营活动安全现状进行的全面评价

到此,以上就是小编对于网络安全风险评估的方法和流程的问题就介绍到这了,希望介绍的3点解答对大家有用,有任何问题和不懂的,欢迎各位老师在评论区讨论,给我留言。

微信扫一扫打赏

微信扫一扫打赏