sql注入防范有哪些方法

sql注入防范有方法有以下两种:

1.严格区分用户权限

在权限设计中,针对软件用户,没有必要给予数据库的创建、删除等管理权限。这样即便在用户输入的SQL语句种含有内嵌式的恶意程序,因为其权限的限定,也不可能执行。所以程序在权限设计时,最好把管理员与用户区别起来。这样能够最大限度的降低注入式攻击对数据库产生的损害。

2.强制参数化语句

在设计数据库时,如果用户输入的数据并不直接内嵌到SQL语句中,而通过参数来进行传输的话,那麼就可以合理的预防SQL注入式攻击。

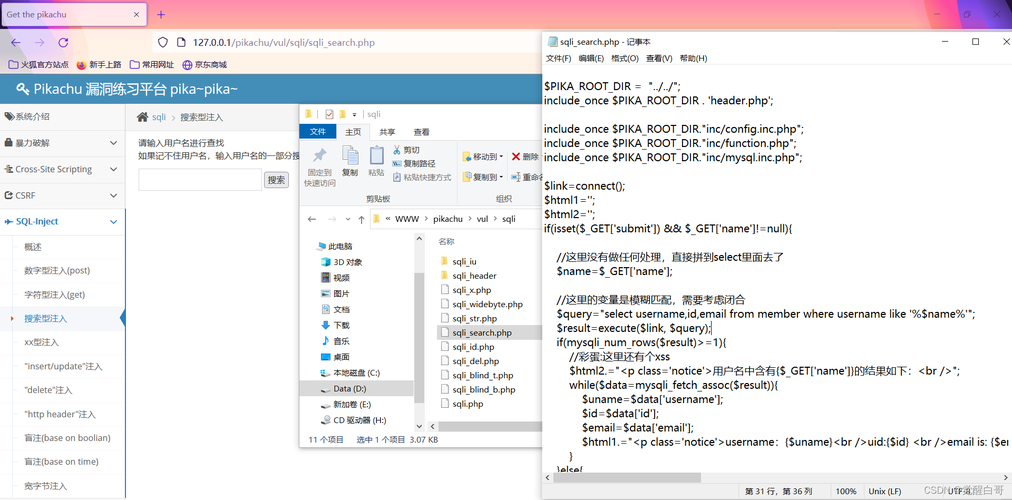

tp模糊查询如何防止sql注入

TP模糊查询,通过定向防御机制,防止SQL注入。

sql注入的原理和步骤

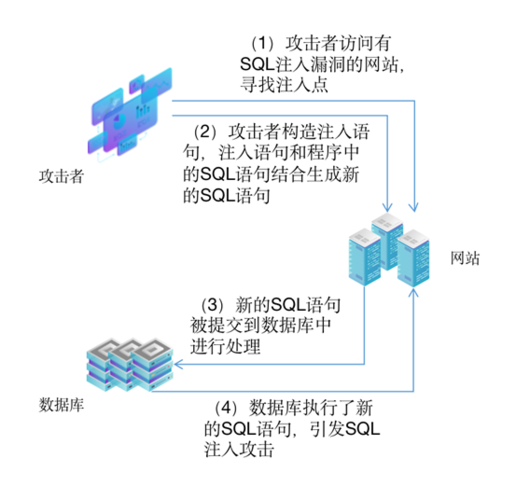

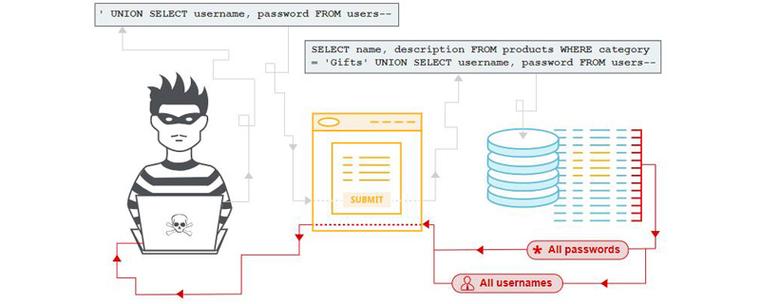

SQL注入是一种常见的网络攻击方式,其原理是在用户输入的数据中注入恶意的SQL代码,从而让攻击者可以执行非法的SQL操作,例如删除或者修改数据库中的数据。以下是SQL注入的基本原理和步骤:

1. 攻击者首先找到一个可以输入数据的网站或应用程序,并尝试在输入框中输入一些恶意的SQL代码。

2. 如果网站或应用程序没有对用户输入的数据进行严格的过滤和校验,那么攻击者就可以成功地将恶意的SQL代码注入到数据库中。

3. 攻击者可以使用一些工具,例如SQLMap等,来自动化地进行SQL注入攻击。

4. 通过注入的SQL代码,攻击者可以执行非法的数据库操作,例如删除数据、修改数据、获取敏感信息等。

为了防止SQL注入攻击,开发人员需要采取一些措施来加强数据过滤和校验,例如:

- 使用参数化的SQL语句,而不是直接将用户输入的数据拼接到SQL语句中。

- 对用户输入的数据进行严格的校验和过滤,包括数据类型、长度、格式等。

- 不要将敏感信息明文存储在数据库中,可以采用加密的方式来保护数据的安全性。

- 定期对数据库进行安全性检查和修复,及时发现并修复潜在的漏洞。

1、SQL注入是通过向Web应用程序的用户输入参数中注入恶意SQL语句来攻击数据库的一种常见攻击方式。

2、攻击者利用可通过输入框、表单等方式提交的用户输入参数,向应用程序提供含有注入代码的输入,从而获取敏感信息或者破坏数据库。

3、攻击者可以利用SQL注入直接访问数据库,在用户的授权下查询、修改或删除数据,甚至可以直接获得数据库管理员权限。

sql泄露原因

SQL泄露的原因可以归结为以下几种情况:

1. 配置错误:数据库管理员或开发人员在配置数据库时,可能会疏忽或错误地将数据库设置为公开访问,没有实施适当的访问控制机制。

2. 不安全的代码编写:开发人员在编写应用程序时,可能没有使用参数化查询或预编译语句等安全措施,导致用户输入的恶意数据被当做SQL命令执行,从而引发SQL注入攻击。

3. 脆弱的身份验证和授权机制:如果应用程序没有正确实施身份验证和授权机制,攻击者可以通过猜测或使用默认凭据来获得对数据库的访问权限。

4. 内部恶意行为:数据库管理员或其他内部人员有可能故意或无意中泄露数据库中的敏感信息。

5. 不安全的网络通信:如果数据库的网络通信不加密或使用弱加密算法,攻击者可以通过拦截网络流量来获取敏感数据。

总之,SQL泄露的原因主要是由于配置错误、不安全的代码编写、脆弱的身份验证和授权机制、内部恶意行为以及不安全的网络通信等因素造成的。为了防止SQL泄露,应该实施适当的访问控制、安全编码实践、强大的身份验证和授权机制、内部监管措施以及安全的网络通信等措施。

到此,以上就是小编对于如何避免sql注入漏洞从而保护你的网站的问题就介绍到这了,希望介绍的4点解答对大家有用,有任何问题和不懂的,欢迎各位老师在评论区讨论,给我留言。

微信扫一扫打赏

微信扫一扫打赏