信息安全的技术措施主要有哪几种

常用的信息安全技术,通常分为三大类8种技术

1)预防保护类。

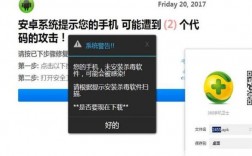

主要包括身份认证、访问管理、加密、防恶意代码、入侵防御和加固等。

2)检测跟踪类。

对网络客体的访问行为需要进行监控、检测和审计跟踪,防止在访问过程中可能产生的安全事故的各种举措。

3)响应恢复类。

网络或数据一旦发生重大安全故障,需要采取应急预案呵有效措施,确保在最短的时间内对其事件进行应急响应和备份恢复,尽快将其损失和影响降至最低。如,银行等企事业机构基本主要都使用这些通用的信息安全技术

信息安全的实现可以通过物理安全技术,系统安全技术,网络安全技术,应用安全技术,数据加密技术,认证授权技术,访问控制技术,审计跟踪技术,防病毒技术,灾难恢复和备份技术。

三杜绝三防范指的是什么

1、三杜绝,指杜绝大面积停电事故、杜绝人身死亡事故、杜绝重特大设备事故。

2、三防范,指严格防范重大网络安全事件、严格防范重特大火灾、严格防范恶性误操作。

要全力确保电网安全、人身安全、设备安全、网络安全,树立大安全理念,严格落实安全生产责任制,狠抓监督问责,坚决做到“三杜绝三防范”。

法律依据:《中华人民共和国刑法》 第一百三十四条 在生产、作业中违反有关安全管理的规定,因而发生重大伤亡事故或者造成其他严重后果的,处三年以下有期徒刑或者拘役;情节特别恶劣的,处三年以上七年以下有期徒刑。

强令他人违章冒险作业,因而发生重大伤亡事故或者造成其他严重后果的,处五年以下有期徒刑或者拘役;情节特别恶劣的,处五年以上有期徒刑。”

在生产作业中违反有关安全管理的规定,有下列情形之一,具有发生重大伤亡事故或者其他严重后果的现实危险的,处一年以下有期徒刑、拘役或者管制:

(一)关闭、破坏直接关系生产安全的监控、报警、防护、救生设备、设施或者篡改、隐瞒、销毁其相关数据、信息的;

(二)因存在重大事故隐患被依法责令停产停业、停止施工、停止使用有关设备、设施、场所或者立即采取排除危险的整改措施,而拒不执行的;

(三)涉及安全生产的事项未经依法批准或者许可,擅自从事矿山开采、金属冶炼、建筑施工,以及危险物品生产、经营、储存等高度危险的生产作业活动的。

三杜绝指杜绝大面积停电事故、杜绝人身死亡事故、杜绝重特内大设备事故。三防容范指严格防范重大网络安全事件、严格防范重特大火灾、严格防范恶性误操作。

要全力确保电网安全、人身安全、设备安全、网络安全,树立大安全理念,严格落实安全生产责任制,狠抓监督问责,坚决做到“三杜绝三防范”。要求立杆要设专人指挥,在居民区和交通道路上立杆时,应设专人看守。工作前应检查吊车的检定报告及驾驶员的特种作业操作证是否合格,严禁使用不合格的吊车。

网络安全工程师都需学哪些啊

网络安全工程师学习内容及从业要求:

1、计算机应用、计算机网络、通信、信息安全等相关专业本科学历,三年以上网络安全领域工作经验;

2、精通网络安全技术:包括端口、服务漏洞扫描、程序漏洞分析检测、权限管理、入侵和攻击分析追踪、网站渗透、病毒木马防范等。

3、熟悉tcp/ip协议,熟悉sql注入原理和手工检测、熟悉内存缓冲区溢出原理和防范措施、熟悉信息存储和传输安全、熟悉数据包结构、熟悉ddos攻击类型和原理有一定的ddos攻防经验,熟悉iis安全设置、熟悉ipsec、组策略等系统安全设置;

4、熟悉windows或linux系统,精通php/shell/perl/python/c/c++ 等至少一种语言;

5、了解主流网络安全产品{如fw(firewall)、ids(入侵检测系统)、scanner(扫描仪)、audit等}的配置及使用;

6、善于表达沟通,诚实守信,责任心强,讲求效率,具有良好的团队协作精神; 网络安全工程师:随着互联网发展和IT技术的普及,网络和IT已经日渐深入到日常生活和工作当中,社会信息化和信息网络化,突破了应用信息在时间和空间上的障碍,使信息的价值不断提高。但是与此同时,网页篡改、计算机病毒、系统非法入侵、数据泄密、网站欺骗、服务瘫痪、漏洞非法利用等信息安全事件时有发生。 工作内容: 1、分析网络现状。对网络系统进行安全评估和安全加固,设计安全的网络解决方案; 2、在出现网络攻击或安全事件时,提高服务,帮助用户恢复系统及调查取证; 3、针对客户网络架构,建议合理 的网络安全解决方案; 4、负责协调解决方案的客户化实施、部署与开发,推定解决方案上线; 5、负责协调公司网络安全项目的售前和售后支持。

到此,以上就是小编对于如何依托大数据技术建立网络安全防御体系的问题就介绍到这了,希望介绍的3点解答对大家有用,有任何问题和不懂的,欢迎各位老师在评论区讨论,给我留言。

微信扫一扫打赏

微信扫一扫打赏