检测到代码注入行为是怎么回事

代码注入指的是攻击者在一个应用程序中插入恶意代码的行为。这种攻击通常通过对输入数据进行操作,以欺骗应用程序执行非预期的命令或操作。

攻击者可以利用代码注入来窃取敏感信息、执行未经授权的操作、绕过安全措施等。

检测代码注入行为通常涉及对输入的验证和过滤,保护应用程序免受恶意注入的影响。这包括对输入数据进行验证、使用安全的编程实践(如参数化查询或白名单验证)和持续监测应用程序的安全性。

检测到代码注入行为意味着系统或应用程序中存在恶意的代码注入攻击。这种攻击通常利用应用程序的漏洞,在应用程序中插入恶意代码,以执行非法操作、获取敏感信息或对系统进行破坏。

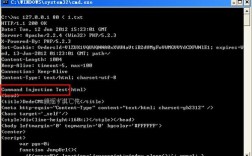

常见的代码注入攻击包括SQL注入、OS命令注入和远程代码执行等。具体检测代码注入行为的方法取决于不同的应用程序和技术环境,但以下是一些常见的迹象和检测方法:

1. 异常行为:观察应用程序的异常行为,如未能正常响应、程序崩溃或产生错误提示等。这可能是恶意代码注入所导致的影响。

2. 日志分析:分析系统或应用程序的日志文件,查看是否存在异常或非预期的请求或行为。特别关注SQL查询、系统命令执行或外部文件加载等操作。

3. 输入验证和过滤:确保应用程序对用户输入进行有效的验证和过滤。禁止或正确处理可能包含有害代码的特殊字符和语法,以防止注入攻击。

说明代码不安全,需要进行修改代码

检测到代码注入行为意味着系统或应用程序发现了恶意代码被插入到正常代码中的行为。这可能是由于安全漏洞、不安全的输入验证或不正确的代码实现导致的。代码注入可能会导致数据泄露、系统崩溃、远程执行恶意代码等安全问题。为了防止代码注入,应采取安全措施,如输入验证、使用参数化查询、限制用户权限和更新软件以修复已知漏洞。

及时检测和响应代码注入行为是保护系统和数据安全的重要措施。

mybatis为什么可以防止sql注入

因为在mybatis中,”${xxx}”这样格式的参数会直接参与sql编译,从而不能避免注入攻击。

但涉及到动态表名和列名时,只能使用“${xxx}”这样的参数格式,所以,这样的参数需要程序开发者在代码中手工进行处理来防止注入。

#xxx# 代表xxx是属性值,map里面的key或者是你的pojo对象里面的属性, ibatis会自动在它的外面加上引号,表现在sql语句是这样的 where xxx = 'xxx' ;$xxx$ 则是把xxx作为字符串拼接到sql语句中, 比如 order by topicId , 语句这样写 ... order by #xxx# ibatis 就会翻译成order by 'topicId' (这样就会报错) 语句这样写 ... order by $xxx$ ibatis 就会翻译成 order by topicId

xss和脚本注入的区别

xss和脚本注入是不同的概念。

xss和脚本注入都是Web安全方面的问题,但是它们针对的攻击方式不同,造成的安全隐患也有所差异。

脚本注入漏洞是一种可以在Web页面上通过输入恶意脚本攻击Web应用程序的漏洞,黑客可以利用这个漏洞来窃取用户的信息或执行恶意操作。

而xss(Cross-site scripting)攻击则是将恶意JavaScript代码注入到Web页面中,以欺骗用户执行恶意操作,导致用户信息泄漏或帐户被盗等安全问题。

总之,在Web应用程序开发中,需要同时考虑脚本注入漏洞和xss攻击等安全问题,采取相应的安全措施提高Web应用程序的安全性。

到此,以上就是小编对于什么是sql注入攻击,如何保护你的数据库权限的问题就介绍到这了,希望介绍的3点解答对大家有用,有任何问题和不懂的,欢迎各位老师在评论区讨论,给我留言。

微信扫一扫打赏

微信扫一扫打赏